¿CUALÉS SON LAS FUNCIONES DEL TUTOR/A LABORAL DEL CONTRATO DE FORMACIÓN EN ALTERNANCIA?

En la modalidad contractual de Formación en Alternancia, la empresa juega un papel muy importante, ya que el trabajador contratado bajo esta modalidad, deberá tener asignado un/a tutor/a laboral desde el inicio de la contratación.

Esto se debe a la naturaleza formativa del contrato, el cual trata de alternar la formación teórica con la práctica, por ello debe existir esta figura, tanto en el propio centro de formación, Grupo Data, como en el centro de trabajo.

Esta figura viene regulada en el artículo 20 del Real Decreto 1529/2012. Posteriormente fueron objeto de desarrollo en el artículo 12 de la Orden ESS/2518/2013, de 26 de diciembre, por la Orden ESS/41/2015, de 12 de enero. Más recientemente, se han establecido más detalladamente sus funciones en el Real Decreto Ley 32/2021, de 28 de diciembre, de medidas urgentes para la reforma laboral, la garantía de la estabilidad en el empleo y la transformación del mercado de trabajo.

¿Qué requisitos debe cumplir el tutor/a laboral?

Deberá asignarse una persona que se encuentre en el mismo centro de trabajo que la persona a quien va a tutorizar. Además, su jornada laboral, deberá coincidir, en gran parte, con la del trabajador/a en formación.

El/la tutor/a podrá ser tanto la persona autónoma, como un empleado, siempre y cuando cuente con la cualificación adecuada, es decir, que posea experiencia previa en el puesto de trabajo que va a desarrollar el trabajador en formación o que acrediten formación académica que le capacite para guiar a dicho trabajador durante la vigencia del contrato formativo.

¿Cuáles son las funciones del tutor laboral?

La persona que ejerza la tutorización será responsable del seguimiento y coordinación de la actividad laboral. A continuación, pasamos a detallar las funciones a realizar:

- Comunicarse y coordinarse con el tutor/a del centro de formación Grupo Data, con el fin de establecer los objetivos a alcanzar por parte del trabajador y compartir los resultados del mismo.

- Organizar la actividad laboral, teniendo en cuenta la formación que va a recibir el trabajador, mediante la realización de un programa formativo, donde se determinarán los resultados del aprendizaje.

- Velar por la seguridad del trabajador, dando asesoramiento acerca de los protocolos de seguridad y prevención de riesgos laborales.

- Elaborar un informe sobre el desempeño del puesto de trabajo y los resultados de aprendizaje alcanzados en la empresa, tras finalizar el periodo de contratación del trabajador en formación.

¿Existen límite de trabajadores a tutorizar por cada tutor/a laboral?

Actualmente, la normativa no establece ningún límite. No obstante, se debe tener en cuenta que el tutor pueda ejercer la tutorización y el seguimiento del trabajador correctamente.

Por ello, desde Grupo Data, aconsejamos que por cada tutor/a laboral no exista más de tres trabajadores, para que, ante posible Inspección de Trabajo, se pueda justificar que el tutor/a desarrolla adecuadamente las funciones propias de su puesto además de la correcta tutorización de los trabajadores a su cargo.

¿Qué beneficio posee la figura del tutor/a laboral?

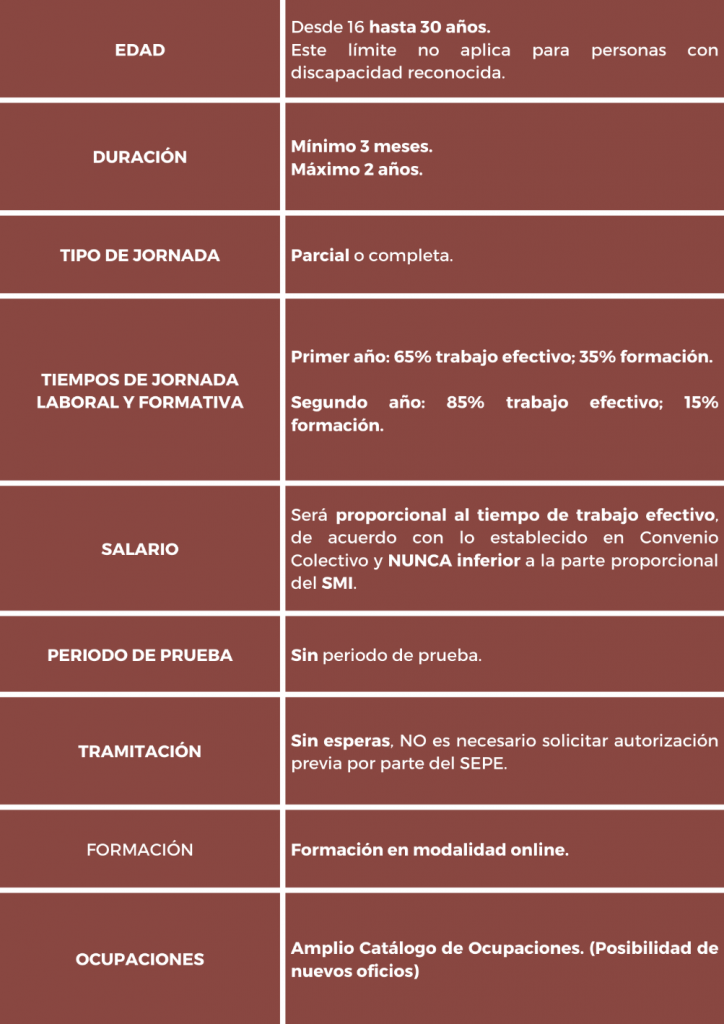

Con el objetivo de incentivar el trabajo del tutor/a asignado dentro de la empresa, durante toda la vigencia del contrato la empresa tiene derecho a aplicar una bonificación adicional mensual de 80 € en concepto de tutorización, 60 € en el caso de que tenga una plantilla de 5 o más trabajadores, por cada trabajador contratado.

Esta cantidad es calculada a partir de las horas, 80 o 60 euros serían por 40 horas mensuales, correspondiéndose a un mes completo. Es decir:

| Plantilla de la empresa | Máximo de horas/mes financiables | Financiación | Total € |

| De 2 a 4 trabajadores | 40 horas | 2€/hora | 80€ |

| 5 o más trabajadores | 40 horas | 1,5€/hora | 60€ |

Por un mes completo, en tu programa de nóminas indicarías en el apartado destinado a esta bonificación lo siguiente:

Horas: 40.

Importe: 80 €.

En el caso de que el trabajador contratado con Contrato de Formación en Alternancia no haya estado el mes completo en la empresa, como puede ocurrir en el primer o último mes de contrato, habrá que hacer la proporción para indicar el número de horas e importe a bonificar.

Además, es importante tener esta proporción en cuenta, vacaciones, bajas IT, maternidad, paternidad, suspensiones de ERTE, etc habrá que descontar del mes completo los días que no trabajó.

Publicado el 30 de Septiembre de 2022

Por Néftaly Blanco

Responsable de Contratos de Formación