BOTNET

¿Qué es una botnet?

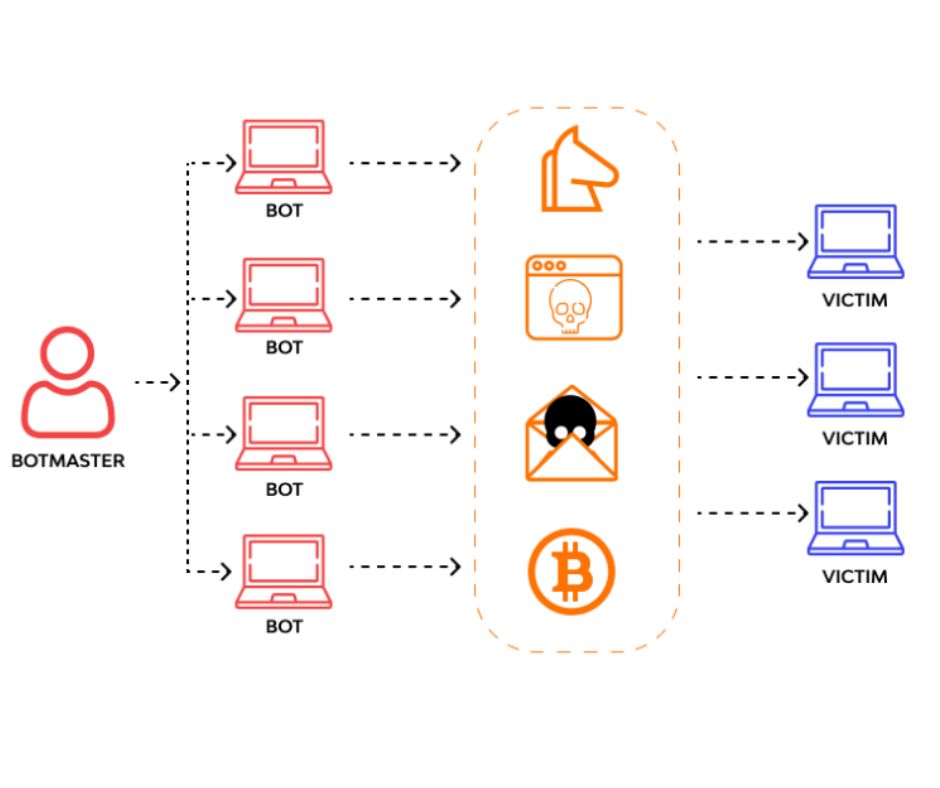

Una botnet es un conjunto de dispositivos conectados a través de internet que han sido infectados por algún tipo de malware y reciben órdenes por parte de un tercer actor. Estos dispositivos se conocen generalmente como ‘bots’ o ‘zombies’ y son coordinados de forma remota por un ciberdelincuente o bot herder para realizar ataques a gran escala. Cualquier dispositivo que esté conectado a la red ya sea ordenadores, routers, dispositivos IoT pueden llegar a formar parte de esta red.

Arquitectura de una red botnet

Generalmente la estructura de una red botnet se puede lograr mediante tres aproximaciones.

Modelo Cliente-Servidor

Las tareas que realizan los dispositivos infectados son dirigidas desde un servidor central conocido como C&C (Command & Control) y se comunican mediante protocolos como IRC ( Internal Relay Chat).

Modelo Proxy

Con el fin de dificultar la tarea de encontrar el servido C&C, se establece una serie de máquinas intermediarias o proxies. Ahora los clientes en lugar de comunicarse directamente con el servidor C&C lo hacen a través de los proxies y estos con el servidor C&C.

Modelo P2P

Esta es una aproximación descentralizada en la que los dispositivos infectados actúan tanto como clientes como C&C. Los comandos se propagan de bot a bot y para mantener el control, el bot Herder solo necesita tener contacto con cualquier máquina infecta. Este modelo es la evolución de las anteriores haciendo más difícil tumbar la botnet.

¿Cómo se infectan los equipos?

Existen distintos métodos de infección, entre ellos:

- Troyanos.

- Vulnerabilidades de día cero.

- Configuraciones inseguras.

¿Cuál es el objetivo de una botnet?

Como cualquier acto de ciberdelincuencia, su finalidad es la de obtener algún tipo de beneficio económico. Este se puede lograr a través de diferentes caminos, los más comunes son:

- Ataques de denegación de servicio o DDoS: este ataque se basa en la saturación de algún tipo de servicio, como una página web, hasta el punto de que deje de funcionar. Para ello utilizan un número elevado de estos bots de manera que accedan de forma simultánea al servicio hasta el punto de que colapsen el servicio.

- Envío de spam: envío masivo de correos fraudulentos con el fin de realizar estafas de tipo phising o distribuir malware.

- Venta y alquiler de la botnet: otra opción como viene siendo cada vez más común entre los delincuentes es vender un servicio. Su intención es vender estas redes a terceros que carecen de conocimientos para crearlas pero que desean realizar este tipo de ataque contra alguna entidad.

- Minado de criptomonedas: el minado de criptomonedas es un proceso que requiere una gran cantidad de recursos hardware. Esto supone un coste elevado, pero existe una opción mucho menos costosa que es utilizar la red botnet. De esta forma los recursos utilizados para minar criptomonedas son los de la red zombie en lugar de los suyos, aumentando los beneficios de esta forma.

¿Forma mi empresa parte de una botnet?

A través de incibe podemos encontrar una herramienta para comprobar si algún dispositivo que este conectado a nuestra red forma parte de alguna botnet. Su funcionamiento se base en identificar si la dirección IP pública de la empresa forma parte de alguna red botnet. La herramienta se puede encontrar en el siguiente enlace: https://www.incibe.es/protege-tu-empresa/herramientas/servicio-antibotnet.

Publicado el 24 de Junio de 2022

Por Francisco Javier García

Departamento de Ciberseguridad